Reaper Farm遭到惡意利用——損失160萬美元事件分析

北京時間2022年8月2日13點,CertiK安全團隊監測到Reaper Farm的ReaperVaultV2合約被惡意利用,導致了價值超過160萬美元的損失。

攻擊者利用ReaperVaultV2合約中的一個漏洞——可以銷毀其他用戶的vault share並提取代幣,以此從多個vault提取了大量的代幣。

截至北京時間2022年8月3日8點,160萬 DAI、62 ETH以及200 Matic已被存入TornadoCash。

攻擊步驟

① 攻擊者部署了一個攻擊者合約,通過該合約,攻擊者可在一次交易中從Reaper vault提取多個用戶的資產。

② ReaperVaultV2合約並未檢查share owner與message sender之間的關系,因此攻擊者可以多次通過攻擊者合約提取vault用戶的資產。

③ 攻擊者將從金庫提取的代幣換成DAI、ETH和Matic,並將其存入TornadoCash。

漏洞交易

漏洞交易之一:

https://ftmscan.com/tx/0xc929f3b9312ff26be0adb1c3ff832dbdafdcbcaad33d002744effd515e53c9d5

其余漏洞交易:

https://ftmscan.com/address/0x5636e55e4a72299a0f194c001841e2ce75bb527a

漏洞分析

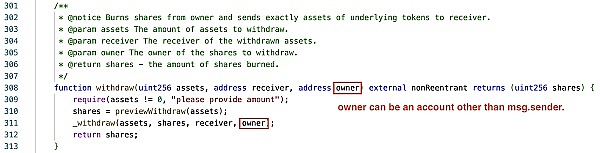

在ReaperVaultV2合約的`withdraw()`函數中,vault share所有者可以是msg.sender以外的账戶。同時,所有者與msg.sender之間的關系或是allowance未被選中,意味着人們可以從vault提取其他用戶的資產。

寫在最後

本次攻擊事件本可通過審計發現「缺乏訪問控制」這一風險因素。該風險因素將被歸類於嚴重等級的風險。

而除審計外,CertiK安全團隊建議新增的代碼也需要在上线前及時進行相應測試。

鄭重聲明:本文版權歸原作者所有,轉載文章僅為傳播信息之目的,不構成任何投資建議,如有侵權行為,請第一時間聯絡我們修改或刪除,多謝。

標題:Reaper Farm遭到惡意利用——損失160萬美元事件分析

地址:https://www.torrentbusiness.com/article/9712.html

標籤:

你可能感興趣

鐵腕SEC主席Gary Gensler 終在特朗普就任時卸職

2024/11/22 18:22

時代周刊:馬斯克如何一步步成爲“造王”者?

2024/11/22 14:53

幣安CEO寄語:帶領幣安進入加密貨幣新時代的一年

2024/11/22 14:13

低利率低通脹 特朗普變身埃蘇丹?

2024/11/22 14:07

金融巨頭策略轉變?嘉信理財進軍Crypto市場

2024/11/22 13:59