通縮幣頻遭閃電貸攻擊 罪魁禍首竟是獎勵分配機制?

近日,CertiK監測到兩起針對FETA以及BEVO反射機制的通縮幣項目的閃電貸攻擊事件。爲幫助讀者對此類攻擊事件有更全面的了解,本文將對此類通縮幣項目的背景、攻擊過程、攻擊原理以及防範方法進行具體分析並總結,期望各位讀者能對該類型攻擊有較爲深入的理解和啓發。

背景

通縮幣是一種隨着交易進行不斷有token被銷毀,發行總量因此不斷減少進而實現潛在升值的數字貨幣。

隨着2021年Safemoon項目的一炮而紅,通縮幣項目在當時幾乎橫掃主流的ERC20項目,備受矚目。

對於通縮機制本身,大部分項目都使用了Reflect這一最經典的通縮獎勵分配機制。Reflect機制即“反射”機制,可以將通縮產生的收益讓所有的持幣者根據持幣量平均分配。在該機制下,用戶手裏的token有了兩種計量方式,即:“反射”前的實際token數量,和“反射”後的反射token數量。

該機制中,通縮的來源是對於token交易者的懲罰性稅收,在每次交易時對交易账戶“反射”後的token數量進行一定比例的收稅和銷毀,從而改變了“反射”的比率,使得每個普通持幣者都可以獲得更多的“反射”前的token作爲獎勵。

由此可見,Reflect是一種靜態獎勵機制,爲了鼓勵長期持幣者而懲罰頻繁交易者,使得更多用戶愿意持有和參與,最終促使幣價趨於穩中有升的態勢。

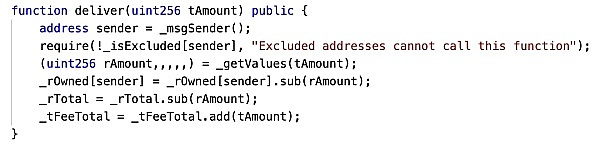

有趣的是,包含Reflect機制的智能合約很多都會加入一個函數,即`deliver()`。該函數的作用是調用者以“犧牲自我”的方式,直接銷毀自己的token,從而改變“反射”機制的比率,使每一位持幣者得到獎勵。

這種犧牲自我利益爲所有持幣者謀福利的做法不失爲一種“慈善捐贈”,調用這個函數的人就好像“天使”一般。然而,天使的背後也有可能是魔鬼。CertiK最近監測到的兩起攻擊事件,正是利用了`deliver()`函數改變“反射”機制的比率,對通縮幣在去中心化交易所的交易對地址發起了閃電貸攻擊,盜走交易對中的大額WBNB。

攻擊案例分析

2023年1月31日,CertiK監測到通縮幣項目FETA遭受到閃電貸攻擊。攻擊者通過閃電貸借到18.5個WBNB後,通過調用FETA的`deliver()`函數以及去中心化交易所中FETA-WBNB交易對合約的`skim()`函數,在歸還閃電貸借款之後仍獲利10.34個WBNB。

無獨有偶,在前一日,CertiK還監測到另外一起類似的閃電貸攻擊事件,被攻擊對象是通縮幣項目BEVO,攻擊者通過類似的方法獲利144個WBNB。

這兩起攻擊事件看上去仿佛只需調用兩個十分普通的函數就可以攻擊成功,那么這種“魔法”究竟是怎么施展的呢?

我們不難發現,對於普通用戶地址而言,反射機制的邏輯以及`deliver()`函數的邏輯都是沒有問題的,甚至是非常高明的獎勵機制,否則通縮幣項目也不可能如此受到認可。問題恰恰在於“不那么普通”的地址——下面我們看看如果對去中心化交易所的交易對地址使用了“反射”機制究竟會發生什么。

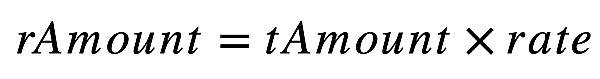

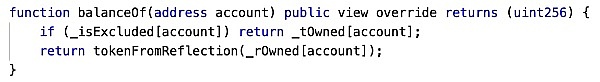

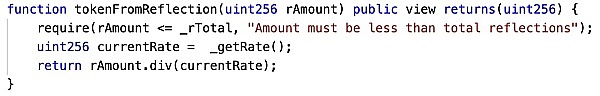

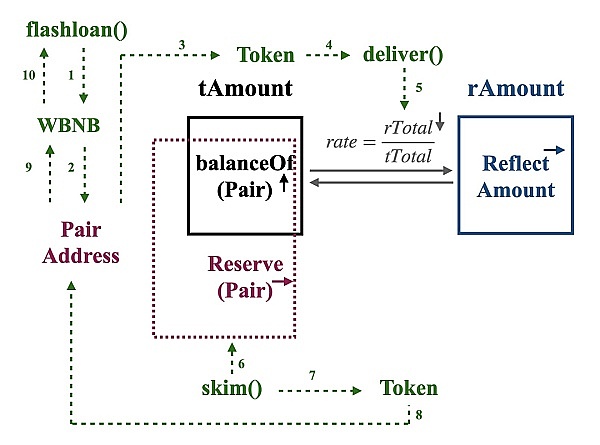

首先,根據“反射”機制的代碼可知,在“反射”前後,用戶的token數量是通過乘以一個比率rate來相互轉化的,若我們設“反射”前的token數量爲tAmount,“反射”後的token數量爲rAmount,則有

其中rate系兩種計量方式的總量之比,即

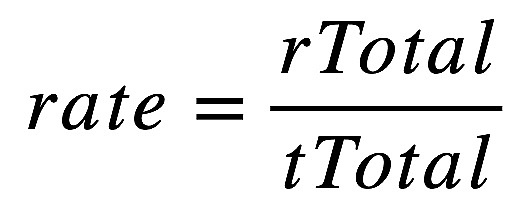

把rate帶入,我們可以得到用戶的實際token數量

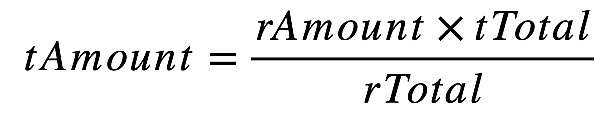

對於所有加入“反射”機制的地址,由於每次有交易者在交易時都會交稅並通過銷毀減少一些rTotal,根據公式,在rAmount、tTotal不變的情況下,tAmount將會增加,即實現了靜態持有時的增值。

`deliver()`函數可以直接減少rTotal,同時保持tTotal不變 ,此時rate將會極具下降。若此時關注該token在去中心化交易所的交易對地址pair,則pair對應的balance,即用tAmount衡量的token數量會大幅增長。

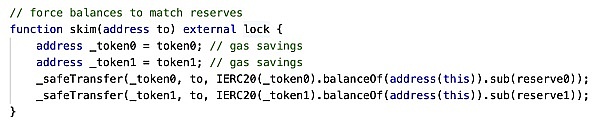

而去中心化交易所的交易對智能合約作爲數字貨幣的交換池,存儲了大量該交易對的兩種token,例如BEVO-WBNB。該智能合約提供了一個函數`skim()`,可以讓用戶把合約中token的balance數值和交換池中實際存儲的token數量reserve的差值取出來,正是這個方法讓攻擊者發現了套利空間。

根據上文所述,當調用`deliver()`函數時,rTotal減少會帶動pair的balance,即用tAmount衡量的token數量的大幅增長,然而pair裏面實際存儲的token數量reserve並沒有發生變化,此時,兩部分的差值全部會被攻擊者調用`skim()`全部取出來。

然而想要調用`deliver()`函數,即完成初始的“捐款”,是需要啓動資金的。對於攻擊者來說,方法總比困難多——方法即爲我們平時經常聽說的閃電貸。

也就是說,攻擊者只需在一個區塊之內將錢還上,就可以借到大量的錢用`deliver()`函數操縱交易對的balance。最終,只要通過`skim()`取出來並換成WBNB的錢比借到的錢多,攻擊者就完成了一次無風險套利。

總攻擊過程如下圖所示:

攻擊防御

知道了原理,那又該怎么預防呢?

能夠帶來嚴重損失的漏洞,或許在事情發生前就進行預防,並不十分復雜。根據CertiK安全專家的分析,攻擊者要想鑽空子,需要能夠改變合約中rTotal的數量,進而操縱合約中交易對的balance。

在此,CertiK專家建議:

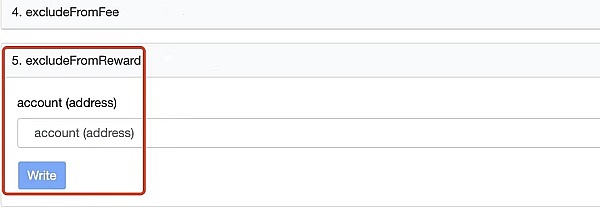

要么在設計合約的時候直接剔除有風險的`deliver()`函數,要么直接將交易對地址剔除Reflect機制,即在代碼中或合約部署後,調用`excludeFromReward()`將pair地址填入,使其剔除反射獎勵機制即可。此時pair的balance將無法被攻擊者通過`deliver()`函數所操縱。

寫在最後

CertiK通過兩起最近發生的通縮幣閃電貸攻擊事件,詳細講述了包含Reflect機制的通縮幣被攻擊的原理和預防方法,希望能給各位讀者有所啓示。

通縮幣作爲最常見也是最經典的數字貨幣類型之一,至今仍然能被攻擊者抓住漏洞進行攻擊,主要原因也是項目方在智能合約設計時僅考慮到數字貨幣自身的智能合約邏輯,卻並未深入研究與去中心化交易所合約交互的過程,才釀成了如此的損失。

鄭重聲明:本文版權歸原作者所有,轉載文章僅為傳播信息之目的,不構成任何投資建議,如有侵權行為,請第一時間聯絡我們修改或刪除,多謝。

標題:通縮幣頻遭閃電貸攻擊 罪魁禍首竟是獎勵分配機制?

地址:https://www.torrentbusiness.com/article/24051.html

標籤:

你可能感興趣

一文看懂Beam Chain的9大升級

2024/11/25 10:23

對話以太坊Vitalik:世界不該落入AI只手遮天的權力王國

2024/11/25 10:15

鐵腕SEC主席Gary Gensler 終在特朗普就任時卸職

2024/11/22 18:22

時代周刊:馬斯克如何一步步成爲“造王”者?

2024/11/22 14:53

幣安CEO寄語:帶領幣安進入加密貨幣新時代的一年

2024/11/22 14:13