Templedao被攻擊事件分析

北京時間2022年10月11日21:11:11,CertiK Skynet天網發現項目,損失約237萬美元。攻擊發生的主要原因是migrateStake函數沒有檢查輸入的oldStaking參數。

攻擊流程

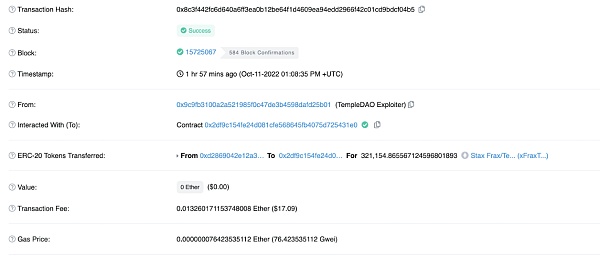

1. 攻擊者(0x2df9...)調用migrateStake()函數,傳入的oldStaking參數爲0x9bdb...,這導致被攻擊的合約將裏面的LP 代幣轉移到了攻擊者的合約中。https://etherscan.io/tx/0x8c3f442fc6d640a6ff3ea0b12be64f1d4609ea94edd2966f42c01cd9bdcf04b5

2. 攻擊者提取了Stax Frax/Temple LP代幣,並將FRAX和TEMPLE代幣USDC兌換,後來兌換成WETH。https://etherscan.io/tx/0x4b119a4f4ba1ad483e9851973719f310527b43f3fcc827b6d52db9f4c1ddb6a2

漏洞原因:

導致TempleDAO漏洞的原因是StaxLPStaking合約中的migrateStake函數(0xd2869042E12a3506100af1D192b5b04D65137941)沒有檢查輸入的oldStaking參數。因此,攻擊者可以僞造oldStaking合約,任意增加余額。

資產追蹤:

以太坊上的321,154.87 Stax Frax/Temple LP代幣後來被轉移到1,830.12 WETH(2,347,352.10美元)

寫在最後:

通過審計,可以發現該漏洞。攻擊發生後,CertiK的推特預警账號以及官方預警系統已於第一時間發布了消息。請持續關注CertiK,我們會在未來於官方公衆號發布與項目預警(攻擊、欺詐、跑路等)相關的信息。

鄭重聲明:本文版權歸原作者所有,轉載文章僅為傳播信息之目的,不構成任何投資建議,如有侵權行為,請第一時間聯絡我們修改或刪除,多謝。

標題:Templedao被攻擊事件分析

地址:https://www.torrentbusiness.com/article/19780.html

標籤:

你可能感興趣

時代周刊:馬斯克如何一步步成爲“造王”者?

2024/11/22 14:53

幣安CEO寄語:帶領幣安進入加密貨幣新時代的一年

2024/11/22 14:13

低利率低通脹 特朗普變身埃蘇丹?

2024/11/22 14:07

金融巨頭策略轉變?嘉信理財進軍Crypto市場

2024/11/22 13:59

比特幣都10萬了 巨頭下重注的元宇宙卻還在沉默?它還會回來嗎?

2024/11/22 13:47