首發 | 數次閃電貸無成本套利125萬美元 New Free DAO攻擊事件分析

2022年9月8日,CertiK Skynet天網監測到New Free DAO (NFD) 項目遭遇了閃電貸攻擊。

漏洞在NFD項目部署的一個未經驗證的獎勵合約中,攻擊者利用閃電貸借入NFD代幣,並將其發送到攻擊合約。隨後攻擊合約則調用未經驗證的獎勵合約,向攻擊者發送更多的NFD代幣。

攻擊者在3次攻擊中重復這個過程,獲取了4481個WBNB,價值約125萬美元。

由於攻擊者大量拋售NFD代幣(6,838,792個),該代幣的價格已經暴跌超過99%。

攻擊步驟

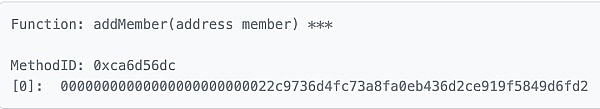

① 攻擊者部署了一個惡意合約。在同一筆交易中,它調用了以下函數,將自己添加爲合約成員。

② 攻擊者執行了三次閃電貸攻擊,借助第一筆閃電貸款,借入250個WBNB,並將其交易爲6,313,508個NFD代幣。

③ 這些代幣被發送到一些未經驗證的合約中。

④ 這調用了0xe2f9d09c,輸入NFD代幣地址0x0000000000000000000038c63a5d3f206314107a7a9fe8cbba29d629d4f9。

⑤ 這觸發了NFD項目部署的另一個未經驗證的獎勵合約0x8b068e22e9a4a9bca3c321e0ec428abf32691d1e.0x6811e3b9()。

之後,未驗證的合約實際上從獎勵合約中收到了額外的525,283個NFD代幣——總計6,838,792個NFD代幣,這些代幣被發回給了攻擊合約。

⑥ 在上述交易中,NFD合約錯誤地釋放了額外的525,283NFD。因此當攻擊者完成攻擊時,獲取了總計343,323,371個NFD代幣,在償還了最初的250WBNB貸款後,獲利4481WBNB,總價值約125萬美元。

⑦ 最後攻擊者通過兩筆交易,將2,000WBNB換爲556,556.72USDT。目前攻擊者錢包仍持有2,481WBNB。

漏洞分析

本次攻擊事件的漏洞位於NFD項目部署的一個未經驗證的獎勵合約。由於NFD合約的源代碼在BSCScan上未被驗證,因此還無法確定攻擊者用來利用合約的確切機制。

資金去向

攻擊者總共獲得了4481個WBNB,並將其中的2000個換成了55.7萬枚USDT,剩下的WBNB仍然在攻擊者的账戶中。

將2000WBNB交易爲USDT的兩筆交易:

https://bscscan.com/tx/0x8c035fc9c3d944b3dd4a0ea721c119240cb624e79b7625a16173ad6682410599

https://bscscan.com/tx/0xda4b4de6ecacfe9b8b60167a2010630aeec103ab51920eb2e1b94ba1fef6c95b

相關地址

攻擊者账戶:

https://bscscan.com/address/0x22c9736d4fc73a8fa0eb436d2ce919f5849d6fd2

攻擊合約:

https://bscscan.com/address/0xa35ef9fa2f5e0527cb9fbb6f9d3a24cfed948863

未經驗證的獎勵合約:

https://bscscan.com/address/0x8b068e22e9a4a9bca3c321e0ec428abf32691d1e

WBNB-USDT對:

https://bscscan.com/address/0x16b9a82891338f9ba80e2d6970fdda79d1eb0dae

USDT-NFD對:

https://bscscan.com/address/0x26c0623847637095655b2868c3182b2285bdaeaf

寫在最後

攻擊發生後,CertiK的推特預警账號以及官方預警系統已於第一時間發布了消息。同時,CertiK也會持續於官方公衆號發布與項目預警(攻擊、欺詐、跑路等)相關的信息。

CertiK的端到端安全解決方案,從智能合約審計和KYC項目背景調查服務,到Skynet天網動態掃描系統和SkyTrace等區塊鏈分析工具,以及漏洞賞金計劃,助力每一個項目充分發揮潛力的同時爲Web3.0打造用戶和投資者高參與的生態系統。

鄭重聲明:本文版權歸原作者所有,轉載文章僅為傳播信息之目的,不構成任何投資建議,如有侵權行為,請第一時間聯絡我們修改或刪除,多謝。

標題:首發 | 數次閃電貸無成本套利125萬美元 New Free DAO攻擊事件分析

地址:https://www.torrentbusiness.com/article/15006.html

標籤:

你可能感興趣

鐵腕SEC主席Gary Gensler 終在特朗普就任時卸職

2024/11/22 18:22

時代周刊:馬斯克如何一步步成爲“造王”者?

2024/11/22 14:53

幣安CEO寄語:帶領幣安進入加密貨幣新時代的一年

2024/11/22 14:13

低利率低通脹 特朗普變身埃蘇丹?

2024/11/22 14:07

金融巨頭策略轉變?嘉信理財進軍Crypto市場

2024/11/22 13:59