一季度釣魚攻擊造成全網損失1.73億美元 新型欺詐讓人防不勝防、束手無策?

DeMan

個人專欄

剛剛

DeMan

個人專欄

剛剛

近期,歐科雲鏈發布2024年3月安全月報,全網3月安全事件全網累計造成損失約 1.9億美元。其中釣魚事件損失佔比爲16.72%,遠超過RugPull事件損失的9.64%,逐步开始成爲黑客們最青睞的一種新型詐騙方式。

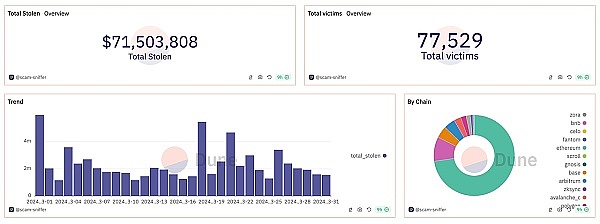

與此同時,Scam Sniffer發布3月份的網絡釣魚報告,其中加密領域網絡釣魚詐騙造成7100 萬美元損失,比2月增加了50%。2024 年第一季度,網絡釣魚詐騙共造成1.73億美元損失。此前Scam Sniffer報告稱,2023年加密貨幣網絡釣魚攻擊導致32.4萬名用戶損失近3億美元。

那么,釣魚攻擊究竟是什么?近期有哪些項目被釣魚攻擊了?普通用戶如何應對這些欺詐手段?下文將針對這些問題作對應解答。

釣魚攻擊的手段究竟是什么?毫無底线的攻擊者究竟是誰?

“釣魚”是一種針對加密用戶的網絡欺騙手段,該手段通過創建僞裝成正式網站的假網站來竊取用戶的授權、籤名和加密資產。釣魚攻擊的路徑大多爲項目的官推被盜之後,黑客在其官推上發布具有誘導性的釣魚鏈接,誘使用戶點擊鏈接、交互錢包之後直接竊取其資產。

簡單來說,就是黑客盜取項目方或者KOL的推特账號,然後發布虛假的鏈接再配以誘導性的文字,用戶出於對平台或KOL的信任以及利益誘惑,自然會點开迫切按照黑客的提示完成一系列操作,比如在虛假的網站上輸入自己的私鑰、密碼或其他敏感信息。這些信息一旦被攻擊者獲取,用戶的資產很快就會被盜走。毫無底线的竊取行爲背後,暗藏着一條巨大的利益鏈條 — 釣魚攻擊軟件提供商及其客戶,也就是釣魚攻擊的發起者。

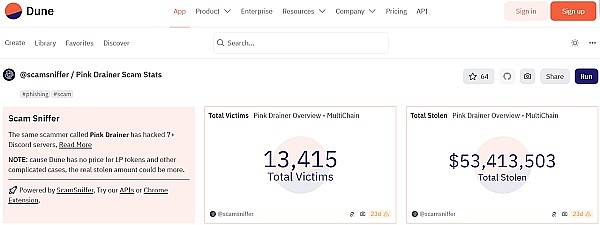

現在提起釣魚攻擊,很多從業者首先想到的就是詐騙團夥Pink Drainer。Pink Drainer團隊因在推特和Discord等平台上的高調攻擊而臭名昭著,涉及Evomos、Pika Protocol和Orbiter Finance等事件。

Pink Drainer可以向居心不良的攻擊者提供一款惡意軟件即服務(Malware-as-a-Service,MaaS),能夠讓對方快速建立惡意的釣魚網址,通過該惡意軟件獲取非法資產。

區塊鏈安全公司 Beosin 指出,該釣魚網址使用一種加密錢包竊取工具,誘使用戶籤署請求。一旦請求被籤署,攻擊者將能夠從受害者的錢包中轉移 NFT 和 ERC-20代幣。得手後,Pink Drainer會向攻擊者收取被盜資產的30%作爲費用。

Dune數據顯示,截止到4月4日,Pink Drainer發起的釣魚攻擊已累計造成13415人受害,在全行業累計竊取金額高達5341萬美元。

釣魚攻擊泛濫成災,項目方和投資者一旦中招或將面臨萬劫不復的境地

釣魚攻擊者的魔爪正伸向越來越多的項目方。

據歐科雲鏈發布的2024年3月安全月報顯示,當月官方社媒遭受詐騙與釣魚事件共發生50起,主要集中在X、Discord 及各類釣魚網站等渠道。本文爲以後梳理了自开年以來部分遭遇釣魚攻擊的頭部項目或機構:

1月5日,CertiK 推特账號短暫被盜;1月10日,SEC 推特账號被盜系關聯電話號碼被非法佔用;1月26日,AltLayer 推特账號遭到攻擊;1月29日,Masa推特账號疑似被盜並發布虛假空投鏈接;2月3日,Blockworks創始人推特账號疑似被盜;2月20日,ARPA官方推特账號被盜並發布虛假代幣申領鏈接;3月6日,Aevo高仿推特账號發布的空投釣魚鏈接;3月12日,beoble官方推特账號疑似被盜並發布虛假空投鏈接;3月15日,動視暴雪官方推特账號被盜;3月20日,硬件錢包Trezor推特账號被盜;3月23日,Cointelegraph推特账號疑似被盜。

這其中,最令人錯愕的是身爲行業權威安全機構的Certik账號被盜,組件欺詐分子的技術更新迭代速度之快。就在1月5日Certik账號被盜當日,攻擊者用其账號發布了釣魚鏈接,但幸好CertiK很快發現了漏洞,並在幾分鐘內刪除了相關推文。事後Certik在社媒上表示,這是一起持續性地攻擊。

同樣是遭遇釣魚攻擊,並非所有人都像Certik這樣幸運。首先是資產被盜的用戶,他們無端承受巨額的資產損傷,卻無處追討,很多時候只能遷怒於項目方;同爲受害者的項目方,大多數時候也陷入了百口莫辯的困境,在事發後需要同時啓動賠償手續、危機公關和技術維護等多重工作,這就給項目運營帶來了巨大的損失。其中就有些項目方在遭受釣魚攻擊後,資產價格短時暴跌,比如:

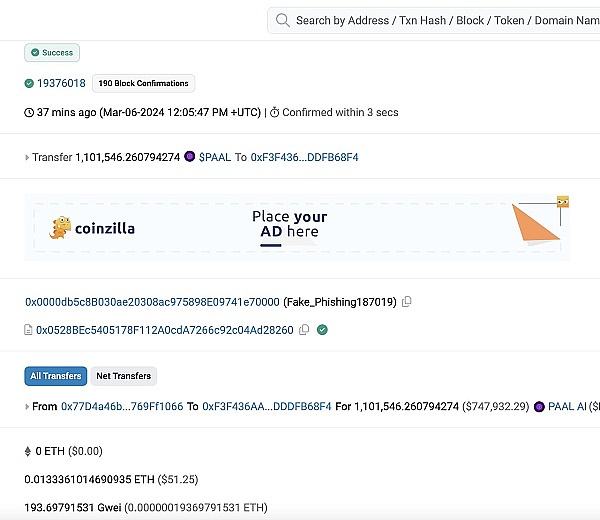

3月6日,據 Scam Sniffer 監測,某用戶在因網絡釣魚詐騙損失價值73.6萬美元的PAAL資產後,PAAL價格在1個小時內的跌幅達到了7.96%。

從這一血淋淋的教訓來看,如果任由釣魚攻擊泛濫,加密資產世界將陷入日益嚴峻的信任危機之中。

如何辨識釣魚鏈接,這些簡單實用的方法可在關鍵時刻助你避險

分析來看,釣魚攻擊具有很強的迷惑性和隱蔽性,事後受害者也很難追查躲在暗處的攻擊者。

對於廣大用戶來說,我們需要時時刻刻對所有鏈接保持警惕,否則點擊釣魚鏈接並按照對方的要求進行操作,就是萬劫不復的災難。在無法確定一個鏈接是否是釣魚攻擊鏈接時,可以採取以下措施進行辨別和防範:

1、檢查鏈接地址:釣魚鏈接通常會模仿真實網站的URL,但仔細檢查往往能發現細微差異。例如,冒牌網站的網址可能會在拼寫上與正宗網站有所不同,或是使用類似的域名;

2、安全證書驗證:查看網站是否具有有效的SSL證書。正規的網站會有安全的SSL加密,瀏覽器地址欄會顯示“鎖”圖標。釣魚網站往往沒有這個安全證書;

3、域名解析檢查:可以使用DNS查詢工具檢查域名解析,查看域名注冊信息是否與聲稱的機構相符;

4、搜索引擎查詢:通過搜索引擎查找該鏈接所聲稱的網站或機構,對比官方網站信息;

5、直接訪問官方網站:如果懷疑是釣魚鏈接,應直接輸入官方網站地址進行訪問,而不是通過鏈接點擊進入;

6、聯系官方確認:對於可疑的鏈接,最好直接聯系官方網站的客服進行確認;

7、安全意識培養:用戶應時刻保持高度的安全意識,不點擊來歷不明的鏈接,不隨意提供個人私鑰、密碼等敏感信息;

8、使用安全軟件:安裝並使用專業的網絡安全軟件,這些軟件可以檢測並阻止釣魚網站。

通過上述方法,加密資產圈的用戶可以大大降低遭遇釣魚攻擊的風險,保護自己的資產安全。同時,廣大的項目开發者也需要積極關注網絡安全教育,提升自身的網絡安全素養。

鄭重聲明:本文版權歸原作者所有,轉載文章僅為傳播信息之目的,不構成任何投資建議,如有侵權行為,請第一時間聯絡我們修改或刪除,多謝。

標題:一季度釣魚攻擊造成全網損失1.73億美元 新型欺詐讓人防不勝防、束手無策?

地址:https://www.torrentbusiness.com/article/100447.html

標籤:

你可能感興趣

鐵腕SEC主席Gary Gensler 終在特朗普就任時卸職

2024/11/22 18:22

時代周刊:馬斯克如何一步步成爲“造王”者?

2024/11/22 14:53

幣安CEO寄語:帶領幣安進入加密貨幣新時代的一年

2024/11/22 14:13

低利率低通脹 特朗普變身埃蘇丹?

2024/11/22 14:07

金融巨頭策略轉變?嘉信理財進軍Crypto市場

2024/11/22 13:59